Enjeux, menaces et bonnes pratiques essentielles

À l’heure où les échanges numériques occupent une place centrale dans le quotidien, la cybersécurité est devenue un enjeu majeur, aussi bien pour les particuliers que pour les entreprises.

Données personnelles, comptes en ligne, réseaux professionnels, services cloud ou équipements connectés : chaque environnement numérique peut être exposé à des menaces.

La cybersécurité regroupe l’ensemble des méthodes, outils et bonnes pratiques visant à protéger les systèmes informatiques, les réseaux et les informations sensibles contre les intrusions, les vols de données et les interruptions de service.

Qu'est-ce que la cybersécurité ?

Son objectif repose sur trois piliers fondamentaux :

- Confidentialité : seules les personnes autorisées accèdent aux données

- Intégrité : les informations ne sont ni altérées ni modifiées frauduleusement

- Disponibilité : les systèmes restent accessibles lorsque cela est nécessaire

Ces principes s’appliquent aussi bien à un ordinateur personnel qu’à une infrastructure réseau complète.

Les principales menaces numériques

Les cyberattaques prennent aujourd’hui de nombreuses formes. Parmi les plus courantes ::

Le phishing

Le phishing consiste à tromper l’utilisateur via un email, un SMS ou un faux site afin de récupérer des identifiants ou des données sensibles.

Les ransomwares

Ces logiciels malveillants chiffrent les données puis réclament une rançon pour en restaurer l’accès.

Les malwares

Virus, chevaux de Troie, spywares ou vers informatiques peuvent perturber un système, voler des données ou ouvrir des accès non autorisés.

Les attaques DDoS

Les attaques par déni de service distribué visent à saturer un service en envoyant un grand nombre de requêtes simultanées.

Comment se protéger contre les cyberattaques ?

Mettre en place des protections de base

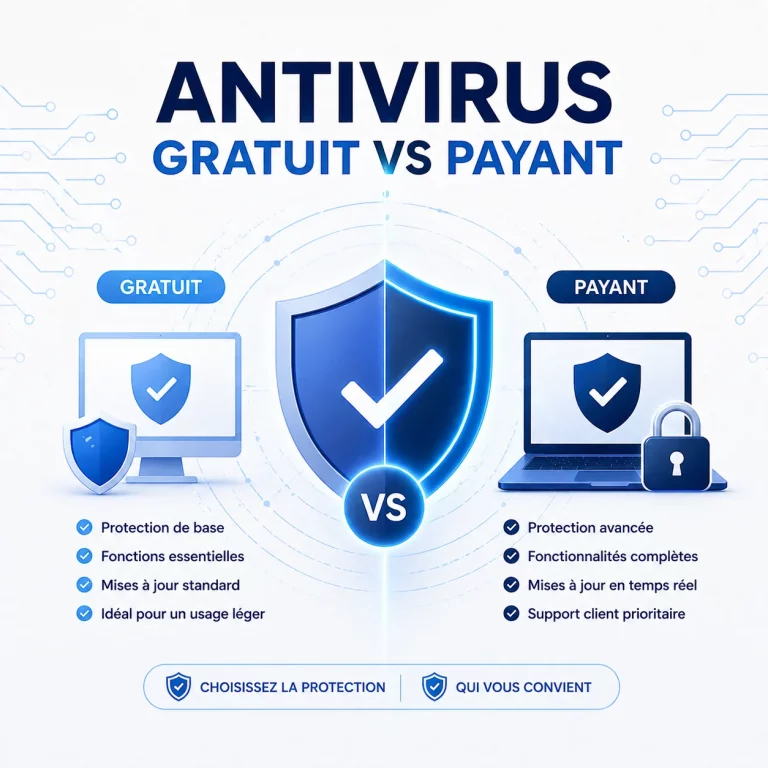

- Pare-feu et antivirus : filtrent et détectent les menaces

- Mises à jour régulières : corrigent les vulnérabilités

- Mots de passe robustes : longs, uniques, combinés à la double authentification

Chiffrer les données sensibles

Le chiffrement protège les données en les rendant illisibles sans autorisation.

Il doit être utilisé pour les communications (HTTPS, TLS) et le stockage.

Sauvegarder régulièrement

Les sauvegardes permettent de restaurer les données en cas d’incident :

- automatisation recommandée

- stockage local et distant

Sensibiliser les utilisateurs

L’humain reste un facteur clé :

- ne pas ouvrir de pièces jointes suspectes

- vérifier l’expéditeur d’un message

- utiliser des mots de passe différents

Contrôler les accès

Limiter les droits selon les besoins renforce la sécurité.

Les systèmes de gestion des identités (IAM) facilitent ce contrôle.

Surveiller les systèmes

La surveillance permet de détecter rapidement les anomalies :

- IDS (détection d’intrusion)

- SIEM (analyse des événements de sécurité)

Conclusion

La cybersécurité concerne aujourd’hui tous les utilisateurs connectés.

Adopter des pratiques adaptées, maintenir ses systèmes à jour et rester vigilant permet de réduire considérablement les risques.

Protéger ses données et ses outils numériques s’inscrit désormais comme une nécessité dans un environnement de plus en plus connecté.