Mise en place, routage et cas concrets

La configuration des VLAN représente une étape essentielle dans l’organisation des réseaux informatiques modernes. Elle permet de structurer les communications, de segmenter les flux réseau et de mieux contrôler les échanges entre les différents équipements connectés.

Dmi40 propose une approche technique des VLAN à travers des contenus dédiés à la segmentation réseau, au routage inter-VLAN, aux switches, aux flux réseau, aux règles de filtrage et aux infrastructures informatiques modernes.

L’objectif de cette page est de mieux comprendre la configuration des VLAN, leur fonctionnement et leur rôle dans les infrastructures IT, les réseaux, les environnements sécurisés et les architectures numériques modernes.

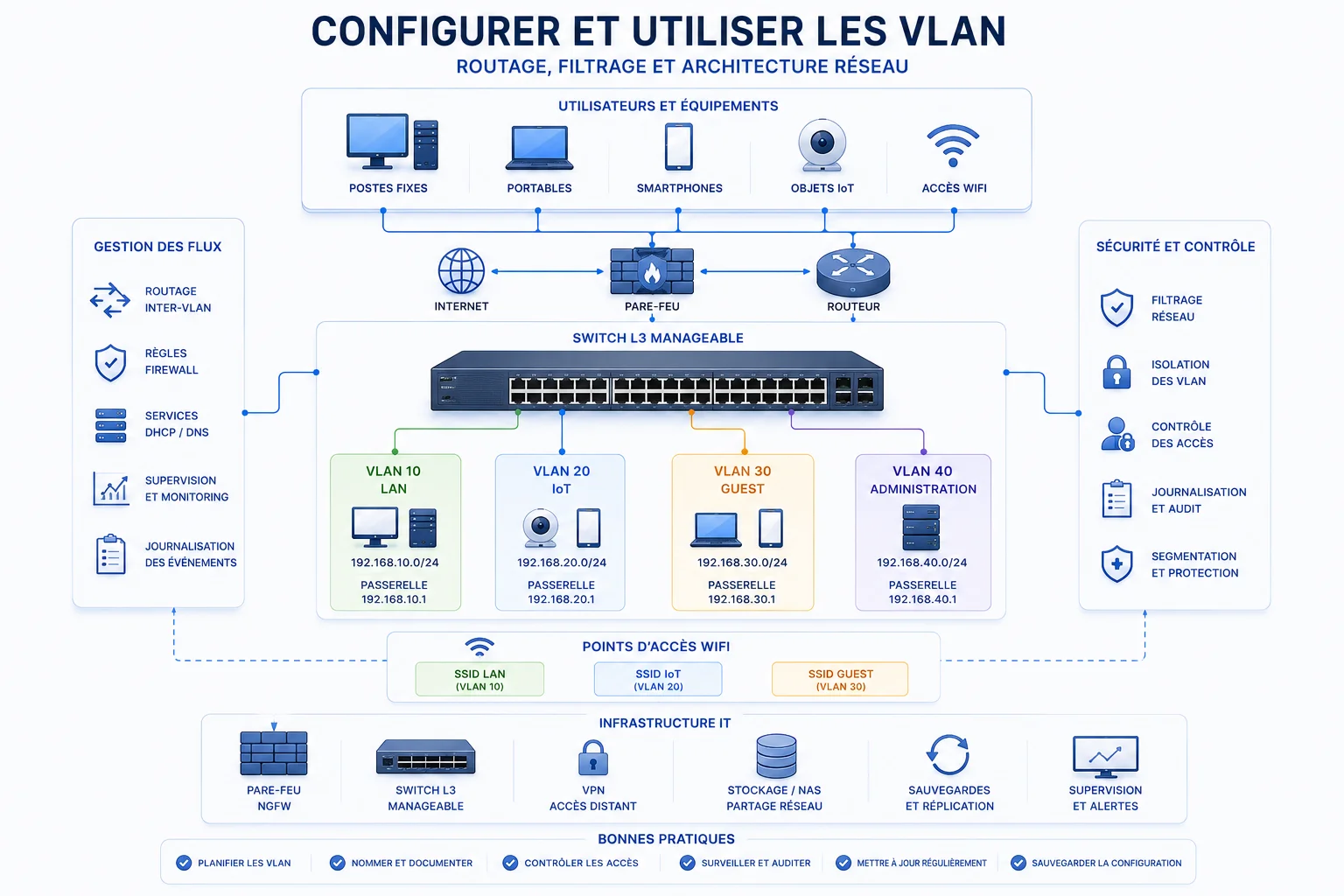

Architecture réseau typique

Une infrastructure VLAN ne repose pas uniquement sur la présence d’équipements compatibles, mais sur une organisation cohérente des rôles au sein du réseau.

Une architecture typique comprend :

- un switch manageable assurant la segmentation en couche 2

- un équipement de routage (routeur, firewall ou switch L3) permettant la communication entre VLAN

- des équipements clients (postes, serveurs, objets connectés) répartis selon leur usage

- des points d’accès WiFi pouvant diffuser plusieurs réseaux associés à différents VLAN

Configurer et utiliser les VLAN nécessite une compréhension globale des équipements réseau, des flux et de l’architecture informatique.

Dans cette architecture :

👉 le switch applique la segmentation logique en isolant les flux par VLAN

👉 l’équipement de routage assure le passage entre ces segments et contrôle les communications

La cohérence entre ces éléments est essentielle. Une mauvaise répartition des rôles peut entraîner des dysfonctionnements, une perte de performance ou une exposition inutile des flux.

Pour maîtriser les bases techniques avant la mise en pratique, consultez également notre page Comprendre les VLAN.

Création des VLAN

La création des VLAN sur un switch constitue la première étape de la segmentation.

Elle ne se limite pas à définir un identifiant, mais implique une structuration logique du réseau :

- création des VLAN (identifiant + nom explicite)

- définition d’un plan cohérent (par usage, zone ou niveau de sécurité)

- association des ports aux VLAN

- préparation des liens trunk pour le transport multi-VLAN

Chaque port du switch est alors associé à un comportement précis :

👉 soit il appartient à un VLAN unique

👉 soit il transporte plusieurs VLAN via un mécanisme de tagging

Cette étape conditionne l’ensemble du fonctionnement du réseau. Une mauvaise organisation initiale rendra toute évolution plus complexe.

Configuration des ports

La configuration des ports détermine la manière dont les équipements interagissent avec le réseau.

Mode access

Un port en mode access est associé à un seul VLAN.

Il est utilisé pour connecter des équipements finaux :

- postes de travail

- imprimantes

- objets connectés

Les trames y sont généralement non taguées, ce qui simplifie l’intégration des équipements.

Mode trunk

Un port trunk transporte plusieurs VLAN simultanément grâce au marquage des trames (802.1Q).

Il est utilisé pour :

- relier des switches entre eux

- connecter un switch à un routeur ou firewall

- transporter plusieurs réseaux sur un même lien physique

👉 La configuration des trunks est critique.

Une erreur (VLAN manquant, VLAN natif incorrect, tagging incohérent) peut entraîner :

- perte de connectivité

- mélange de flux

- dysfonctionnement global du réseau

Pour approfondir les standards réseau, consultez la documentation officielle de l’IEEE.

Routage inter-VLAN

Par conception, les VLAN sont isolés en couche 2.

Aucune communication n’est possible entre eux sans mécanisme de routage.

Le routage inter-VLAN permet de faire transiter les flux entre différents segments réseau. Configurer et utiliser les VLAN implique également de maîtriser les échanges entre segments.

Il peut être assuré par :

- un routeur

- un firewall (souvent privilégié pour le contrôle des flux)

- un switch de niveau 3

Ce mécanisme introduit une couche de contrôle essentielle :

👉 chaque communication entre VLAN peut être contrôlée, filtrée, autorisée ou bloquée selon les règles de sécurité définies.

Le choix de l’équipement dépend de l’architecture :

- firewall → sécurité et filtrage avancé

- switch L3 → performance et faible latence

Gestion des flux

Une fois le routage inter-VLAN en place, la gestion des flux devient un élément central de la sécurité réseau.

Sans filtrage, tous les VLAN peuvent communiquer librement, ce qui annule l’intérêt de la segmentation.

La mise en place de règles permet de :

- contrôler les communications entre VLAN

- limiter les accès aux ressources sensibles

- isoler certains équipements (IoT, invités)

- définir des politiques d’accès précises

👉 Le principe fondamental est :

💥 Bloquer les communications par défaut, puis autoriser uniquement les flux nécessaires.

Cette approche garantit une meilleure maîtrise des flux et réduit la surface d’attaque.

Pour approfondir la protection des infrastructures, découvrez aussi notre page Sécurité et malware informatique.

Cas concret d’architecture

Exemple de segmentation réseau :

VLAN 20 → IoT (192.168.20.0/24)

VLAN 30 → Invités (192.168.30.0/24)

Logique d’organisation :

- VLAN 10 (LAN)

Accès complet aux ressources internes et aux services - VLAN 20 (IoT)

Accès limité, généralement restreint à Internet

Blocage vers le LAN pour éviter les risques - VLAN 30 (Invités)

Accès Internet uniquement

Aucune communication avec les autres VLAN

👉 Cette segmentation permet de cloisonner les usages et de réduire les risques liés à des équipements moins sécurisés.

Erreurs fréquentes

Certaines erreurs reviennent régulièrement lors de la mise en place des VLAN :

- mauvaise configuration des ports trunk

- oubli d’assignation des VLAN sur certains ports

- absence de service DHCP sur un VLAN

- règles de filtrage inexistantes ou trop permissives

- incohérence dans le plan d’adressage IP

👉 Ces erreurs peuvent provoquer :

- pertes de connectivité

- comportements réseau imprévisibles

- failles de sécurité

Bonnes pratiques

Une architecture VLAN efficace repose sur une organisation rigoureuse :

- définir un plan de VLAN cohérent dès le départ

- utiliser des noms explicites (LAN, IoT, Guest…)

- documenter l’architecture réseau

- limiter strictement les communications inter-VLAN

- segmenter en fonction des usages et des niveaux de sécurité

👉 Une bonne conception initiale permet d’éviter des corrections complexes par la suite.

Guide technique VLAN

Dans le cadre de cette page, un guide visuel est disponible afin d’illustrer concrètement la mise en place et l’utilisation des VLAN dans une architecture réseau.

👉 Ce support permet de mieux comprendre :

- l’organisation d’une infrastructure VLAN

- la configuration des ports access et trunk

- le routage inter-VLAN

- la gestion des flux et des règles de filtrage

🔽 Télécharger le guide Configurer et utiliser les VLAN (PDF)

Conclusion

La mise en place des VLAN ne se limite pas à une configuration technique isolée.

Elle s’inscrit dans une logique globale d’architecture réseau, où chaque choix influence la sécurité, la performance et l’évolutivité du système.

Configurer et utiliser les VLAN dans une infrastructure correctement segmentée permet :

- une meilleure maîtrise des flux

- une isolation efficace des environnements

- une base solide pour les mécanismes de sécurité

💥 Les VLAN constituent un élément essentiel des infrastructures réseau modernes. Comprendre et configurer les VLAN permet de mieux organiser les flux, de segmenter les réseaux et de renforcer la sécurité des infrastructures IT.

👉 Configurer et utiliser les VLAN reste indispensable pour construire une infrastructure réseau performante, évolutive et sécurisée.